Datorsäkerhet - allt du behöver veta

Datorsäkerhet. IT-säkerhet. Cybersäkerhet. Kärt barn har många namn. Med det gemensamt att de löser samma, växande problem - och tar cyberskurkarna.

Det sägs att data är den nya oljan, tätt följt av informationssäkerhet (ännu ett nytt namn, visst) som dess livvakt. Från små företag till globala koncerner, eller din personliga smartphone till komplexa regeringssystem, är det ingen som är immun mot de dolda farorna i cyberrymden.

Men vad betyder IT-säkerhet för dig och din verksamhet, egentligen? Varför är det inte bara ett tekniskt problem, utan en integrerad del av den strategiska planeringen av ett företag?

Skrivet av: Aleksi Luukkonen (Seniorutvecklare och IT-säkerhetsexpert på Folq)

Cyberattacker: Inte längre en fråga om "om", utan snarare "när"

Låt oss ta en djupdykning i hur en enda klick kan innebära skillnaden mellan säkerhet och katastrof. Där IT-säkerhet inte bara skyddar mot förlust av data, utan också fungerar som en väktare för din ekonomiska stabilitet och ditt rykte. Cyberattacker blir mer sofistikerade för varje dag som går, och det är inte längre en fråga om "om", utan "när" din verksamhet kommer att möta sin digitala fiende.

För att stärka din förståelse och ditt försvar mot de ständigt föränderliga hoten i cybersäkerhetens värld har vi försökt att beskriva de olika utmaningarna. Kanske plockar du också upp verktygen du behöver för att navigera säkert i den digitala djungeln.

IT-säkerhetens utveckling

IT-säkerhet har aldrig varit viktigare än nu, i dagens snabbt utvecklande digitala värld. Digitaliseringen har lett till stora förändringar i hur vi arbetar och interagerar, både individuellt och organisatoriskt. Med ökad användning av molntjänster, internetanslutna enheter (IoT) och sociala medier blir företag mer sårbara för cyberattacker än tidigare.

Var medveten om digitaliseringen i ditt företag

Allt fler aspekter av arbetslivet flyttar online, vilket öppnar för nya möjligheter, men också nya hot. Molnbaserade tjänster och distansarbete har blivit normen, särskilt under pandemin. Detta har resulterat i nätverk som är mer sårbara för företag, ofta på grund av konfigurationsfel, bristande kontroll över enheter och otillräcklig övervakning.

Allt mer sofistikerade cyberattacker

Cybervärlden är i kontinuerlig förändring, och hotaktörerna utvecklar ständigt nya metoder och tekniker för att angripa. De har blivit så sofistikerade att de genom phishing och social manipulation lätt lurar anställda att lämna ut känslig information eller öppna skadliga bilagor.

Ransomware, en typ av skadlig programvara som krypterar offrets data och kräver lösensumma för dekryptering, fortsätter att vara ett ständigt växande hot inom digitalisering.

Molntjänster och sårbara IoT-integrationer

Under pandemin har många företag migrerat plattformar, tjänster och data till den välkända molnet. Detta har gjort molnplattformar och -tjänster till attraktiva mål för cyberkriminella.

Typiska angreppspunkter inkluderar användaridentiteter, utnyttjande av felkonfigurationer och svagheter i osäkra virtuella maskiner eller tjänster. Samtidigt har IoT-enheter i allt större utsträckning integrerats i företagsmiljöer för att förbättra effektiviteten och övervakningen.

Dessa enheter presenterar dock nya sårbarheter eftersom många inte är utformade med säkerhet som prioritet.

Säkerhet i leverantörskedjan

En annan växande oro är säkerheten i leverantörskedjan. Cyberkriminella blir mer riktade och attackerar ofta leverantörskedjorna för att få tillgång till fler kunder genom en enda lyckad attack. Därför är det viktigt att du, på ditt företags vägnar, gör noggranna säkerhetsbedömningar av dina leverantörer och ställer strikta säkerhetskrav.

Detta innebär en kontinuerlig uppdatering och anpassning av ditt företags säkerhetsstrategier för att säkerställa integritet i datasäkerhet, konfidentialitet och tillgänglighet av digitala resurser.

Centrala utmaningar och risker inom IT-säkerhet

Som tidigare nämnts är IT-säkerhet ett område som utvecklas snabbt och ständigt möter nya utmaningar och risker. Det finns flera centrala utmaningar och risker som företag står inför i dagens digitala landskap.

AI- och maskininlärningsattacker

AI och maskininlärning används inte bara för att förbättra säkerhetssystem utan också av cyberkriminella för att utveckla mer avancerade angreppsmetoder. Företag måste därför vara beredda att hantera sådana avancerade hot. Några nyckelkomponenter för skydd inkluderar:

Beteendeanalys: Övervakning av system och nätverk för att identifiera ovanliga och misstänkta handlingar.

Sandboxing: Isolering av potentiellt farliga program i en virtuell miljö för att förhindra ytterligare spridning och skada.

Krypterad data: Säkring av känslig information genom kryptering för att försvåra obehörig åtkomst, ändring eller stöld.

Säkerhetsutmaningar med hemmakontor

Borta bra, men hemma bäst, säger folk. Men vad säger datasäkerheten om hemmakontoret? Arbetet utanför kontoret (distansarbete), som har blivit vanligare efter pandemin, leder till nya säkerhetsutmaningar. Anställda arbetar utanför de traditionella, säkra företagsnäten. Detta ökar risken för dataläckage och attacker. Viktiga åtgärder för att skydda distansarbetsmiljöer inkluderar:

Säker kommunikation: Användning av krypterade tjänster för e-post och direktmeddelanden.

Åtkomstkontroll: Implementering av system eller protokoll för att säkerställa att endast behöriga personer får åtkomst till känslig information.

Hot mot kritisk infrastruktur

Kritisk infrastruktur, som elförsörjning, vattenförsörjning, kommunikationssystem och transportsystem, är avgörande för samhällets funktion och därför attraktiva mål för cyberattacker. Attacker mot dessa sektorer kan få enorma konsekvenser, inklusive ekonomiska förluster och i värsta fall människoliv. Ett exempel på en allvarlig attack är WannaCry-attacken 2017, som drabbade tusentals datorer globalt, inklusive Storbritanniens nationella hälsovårdssystem.

För att möta dessa utmaningar är det viktigt att ditt företag är proaktivt när det gäller IT-säkerhet. Detta innebär kontinuerlig övervakning och uppdatering av säkerhetssystem, regelbunden utbildning av personal och etablering av robusta beredskapsplaner för att effektivt hantera potentiella attacker. Genom att vara förberedd på dessa centrala utmaningar minskar du risken för allvarliga säkerhetsbrott och säkerställer en tryggare digital närvaro.

Praktiska åtgärder för att förbättra IT-säkerheten

I den digitala tidsåldern har IT-säkerhet blivit en nödvändighet för alla företag. Vi kan aldrig nog understryka vikten av att implementera praktiska åtgärder för att skydda företagets data och resurser. Här är några centrala strategier och praxis som hjälper dig att förbättra IT-säkerheten:

1. Utbildning och medvetandegörande av anställda

Ett av de viktigaste stegen för att stärka IT-säkerheten är att se till att alla anställda är väl informerade och utbildade om cybersäkerhet. Detta inkluderar förståelse för grundläggande säkerhetsprinciper, identifiering av phishing-försök och kunskap om hur man förhindrar obehörig åtkomst. Regelbundna utbildningsprogram och medvetandekampanjer bidrar till att skapa en säkerhetskultur internt i organisationen.

2. Implementering av säkerhetskultur

Utvecklingen av en stark säkerhetskultur är nyckeln till att skydda företagets värdefulla data. Detta inkluderar etablering av tydliga riktlinjer och procedurer för datasäkerhet, samt att främja ansvar och proaktivitet bland alla medarbetare. En stark säkerhetskultur minskar risken för interna fel och säkerhetsbrott.

3. Robusta lösenords- och autentiseringsmetoder

Starka lösenord och effektiva autentiseringsmetoder är avgörande för att skydda mot obehörig åtkomst. Du bör implementera riktlinjer för starka lösenord och överväga användning av tvåfaktors- eller multifaktorautentisering. Detta gör det svårare för obehöriga att få åtkomst till känsliga system och data.

4. Säkerhetskopiering

Regelbunden säkerhetskopiering av data är en viktig del av alla typer av IT-säkerhetsstrategier. Se till att ditt företag har uppdaterade och säkra backup-lösningar för att skydda mot datatap vid eventuella cyberattacker. Det är också viktigt att testa och verifiera säkerhetskopior för att säkerställa att de kan återställas vid behov.

5. Beredskapsplaner för cyberattacker

Alla företag bör utveckla och underhålla en beredskaps- och incidentresponsplan för att hantera potentiella cyberattacker. Detta inkluderar procedurer för snabb upptäckt, isolering och återställning efter en säkerhetsincident. Att ha en tydlig plan på plats kan minska omfattningen av skadorna och påskynda återställningsprocessen.

Med dessa åtgärder kan du förbättra ditt företags IT-säkerhet och bättre skydda det mot de ständigt föränderliga och avancerade hoten i cybersfären. Det är viktigt att komma ihåg att IT-säkerhet är en kontinuerlig process, och strategier måste regelbundet ses över och uppdateras för att hålla jämna steg med nya utmaningar och hot.

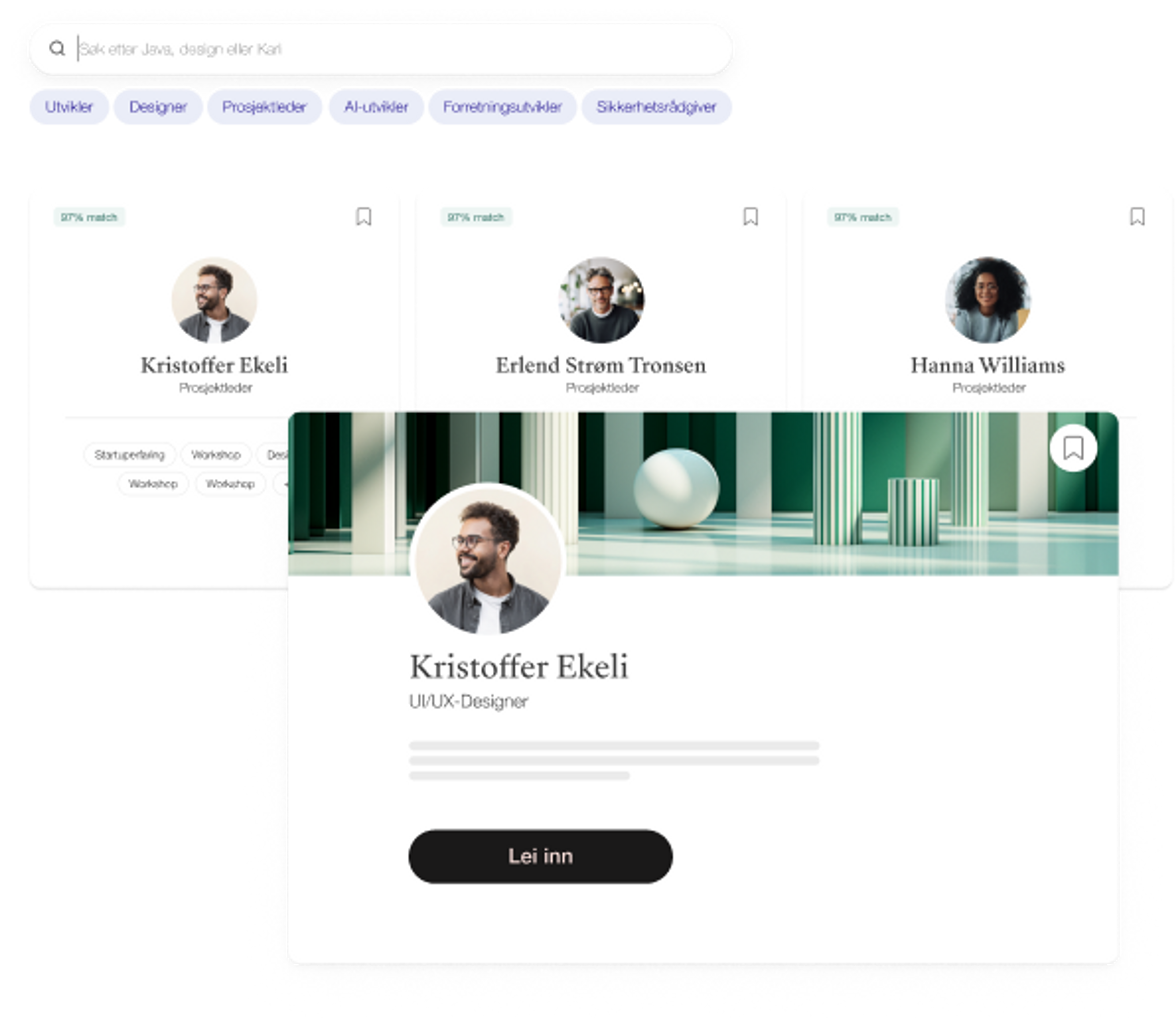

Handplocka konsulter av högsta kvalitet hos Folq

- Över 2 500 IT-konsulter i Stockholm, Göteborg, Malmö samt flera andra städer i Sverige

- Över 15 000 projektreferenser totalt

- Uteslutande seniora och kvalitetssäkrade konsulter, med 13 års erfarenhet i genomsnitt

Datasäkerhet och lagstiftning

Datasäkerhet handlar inte bara om att skydda information mot obehörig åtkomst och cyberattacker. Det handlar också om att säkerställa att din verksamhet hanterar data i enlighet med gällande lagar och föreskrifter.

GDPR och integritetsskydd

En av de mest centrala lagstiftningarna inom datasäkerhet är EU:s allmänna dataskyddsförordning (GDPR) – eller general data protection regulation, som det också kallas på engelska. GDPR ställer strikta krav på hur personuppgifter ska hanteras och ger människor ökade rättigheter när det gäller deras persondata. Detta inkluderar rätten till insyn, rättelse och radering av sina egna data. För företag innebär detta att de måste ha tydliga processer för datahantering, inklusive samtycke, datalagring och dataöverföring.

Svenska företag, även om de inte direkt verkar inom EU, kan också påverkas av GDPR om de behandlar data om EU-medborgare. Det är därför viktigt för alla företag att vara medvetna om dessa regler och se till att de följer dem.

Nationell lagstiftning och föreskrifter

Förutom GDPR måste svenska företag förhålla sig till nationella lagar som Personuppgiftslagen. Denna lag reglerar behandlingen av personuppgifter och syftar till att säkerställa att integriteten bevaras vid behandlingen av sådana uppgifter.

Vikten av efterlevnad

Att följa dessa lagar handlar inte bara om juridiskt ansvar, utan också om företagets rykte och förtroende. Om ditt företag bryter mot datasäkerhetslagar kan ni få böter och skada företagets rykte. Det är därför kritiskt att ni förstår lagstiftningen och implementerar nödvändiga åtgärder för att följa den.

Kontinuerlig uppdatering och utbildning

Lagar och föreskrifter om datasäkerhet förändras ständigt. För att ditt företag ska hålla sig uppdaterat är det viktigt att ni kontinuerligt övervakar förändringar i lagstiftningen och anpassar riktlinjer och processer därefter. Detta kan inkludera regelbunden utbildning av personalen om nya regler och bästa praxis för datasäkerhet.

Extern expertis och resurser

Det kan vara utmanande att hålla jämna steg med det ständigt föränderliga landskapet av datasäkerhetslagstiftning. I sådana fall kan det vara fördelaktigt att söka hjälp från externa experter eller konsulter som är specialiserade på datasäkerhet och lagstiftning. Detta kan inkludera juridiska rådgivare eller specialiserade säkerhetsföretag.

Det är helt avgörande att förstå och följa datasäkerhetslagar och -föreskrifter för att skydda både dig själv och de data som ditt företag hanterar. Genom att göra detta kan du inte bara undvika rättsliga problem, utan också stärka företagets egen trovärdighet och rykte på marknaden.

Sammanlänkning av teknologi och säkerhet

Teknologi och IT-säkerhet är oskiljaktigt förbundna. Detta förhållande är särskilt tydligt i moderna teknologiska lösningar, såsom molntjänster och Internet of Things (IoT). Dessa teknologier erbjuder betydande fördelar för effektivitet och innovation, men medför också nya säkerhetsutmaningar.

Molntjänster

Molntjänster har blivit en integrerad del av många företags IT-infrastruktur. Dessa tjänster erbjuder flexibilitet, skalbarhet och kostnadseffektivitet, men de kan också innebära säkerhetsrisker om de inte hanteras på rätt sätt. Molnsäkerhet innebär att skydda data, applikationer och infrastruktur som är kopplade till molnbaserad databehandling.

Så här säkrar du molntjänster på bästa möjliga sätt:

Datakryptering: Skyddar känslig information både vid lagring och överföring.

Identitets- och åtkomsthantering (IAM): Ser till att endast auktoriserade användare har åtkomst till resurser.

Nätverkssäkerhet: Inkluderar användning av brandväggar, intrångsdetekteringssystem och andra verktyg för att skydda mot externa attacker.

Säkerhetskopiering och nödåterställning: Viktigt för att återställa data och tjänster efter en säkerhetsincident.

Internet of Things (IoT)

IoT hänvisar till nätverket av fysiska enheter, såsom bilar, hushållsapparater och industriella maskiner, som samlar in och delar data. Eftersom dessa enheter blir allt mer integrerade i våra dagliga liv ökar behovet av robusta IoT-säkerhetsåtgärder.

Säkerhetsutmaningar med IoT

Enhets sårbarheter: Många IoT-enheter saknar grundläggande säkerhetsfunktioner.

Dataintegritet och -sekretess: Skydd av den data som enheterna samlar in och överför.

Nätverkssäkerhet: Säkring av de nätverk som dessa enheter ansluts till mot obehörig åtkomst och cyberattacker.

Uppdatering och underhåll: Regelbundna uppdateringar krävs för att skydda mot kända sårbarheter.

För att hantera dessa utmaningar på bästa möjliga sätt kräver IoT-säkerhet en flerskiktsansats som omfattar både fysiska och nätbaserade åtgärder. Detta inkluderar användning av robusta lösenord, säkerhetskopiering av data och kontinuerlig övervakning av misstänkt aktivitet.

Har du ett företag med sådana sammankopplingar som nämnts ovan, bör du integrera säkerhetsåtgärder i alla aspekter av företagets teknologiska infrastruktur. Detta kräver en holistisk säkerhetsstrategi som omfattar inte bara tekniska lösningar, utan också organisatoriska och mänskliga aspekter, såsom säkerhetsutbildning för anställda och utveckling av en säkerhetskultur.

Att säkra tekniska lösningar handlar inte bara om att skydda data och system. Det är också en viktig del av att upprätthålla förtroendet från kunder och partners. Därför bör du prioritera IT-säkerhet lika högt som andra centrala affärsområden i ditt företag. Eftersom i takt med teknologins utveckling kommer kraven på IT-säkerhet också att fortsätta att utvecklas.

Expertis och externa resurser inom IT-säkerhet

Även om intern kompetens är viktig, spelar externa experter och resurser en avgörande roll för att stärka företagets säkerhetsstrategier. Detta beror på flera faktorer:

Tillgång till specialiserad kunskap: Externasäkerhetskonsulter och företag erbjuder djup kunskap och specialisering som kanske inte är tillgänglig internt. Dessa experter är kontinuerligt uppdaterade om de senaste hoten, teknologierna och bästa praxis inom cybersäkerhet. De kan ge värdefulla insikter och rekommendationer som är skräddarsydda för din specifika verksamhet och bransch.

Objektiv bedömning: Oberoende experter kan erbjuda en objektiv bedömning av företagets nuvarande säkerhetsstatus. Detta inkluderar identifiering av sårbarheter, riskbedömning och utveckling av en mer robust säkerhetsstrategi. En objektiv bedömning hjälper företag att förstå sina svagheter utan förutfattade meningar, vilket är avgörande för effektiv riskhantering.

Händelsehantering och respons: Vid ett säkerhetsbrott är det väsentligt med snabb och effektiv respons. Externa säkerhetskonsulter kan erbjuda expertis inom händelsehantering, vilket är avgörande för att minimera skador och återställa normal drift så snabbt som möjligt. De har ofta bred erfarenhet av att hantera olika typer av cyberattacker och kan erbjuda omedelbar support och vägledning.

Kontinuerlig övervakning och uppdatering: Cybersäkerhet är ett område som utvecklas snabbt, och det kan vara utmanande för interna team att hålla jämna steg med de senaste utvecklingarna. Externa experter kan övervaka säkerhetstrender, nya hot och förändringar i lagstiftningen kontinuerligt. Detta säkerställer att företaget alltid har uppdaterad och proaktiv skydd.

Utbildning och medvetenhet: Säkerhetskonsulter kan också erbjuda utbildning och medvetenhet för anställda, vilket är en kritisk del av varje säkerhetsstrategi. De kan utveckla skräddarsydda utbildningsprogram som adresserar specifika hot och bästa praxis relevanta för din organisation.

Kostnadseffektivitet: Att anställa heltidspecialiserade säkerhetsexperter kan vara kostsamt, särskilt för små och medelstora företag. Genom att använda externa resurser kan företag få tillgång till toppexpertis utan de fullständiga kostnaderna för fasta anställda.

Skräddarsydd säkerhetslösning: Externa säkerhetskonsulter kan utveckla skräddarsydda säkerhetslösningar som är anpassade till företagets unika behov, storlek och bransch. Detta säkerställer att säkerhetsstrategierna är så effektiva som möjligt.

Genom att samarbeta med specialiserade säkerhetskonsulter och företag kan företag förbättra sin säkerhetsposition, reagera mer effektivt på hot och säkerställa att de är väl rustade för framtida säkerhetsutmaningar.

Tillgängliga säkerhetskonsulter på Folq

Många av konsulterna vi har på vår marknadsplats är specialister inom säkerhet. De har djup förståelse och omfattande kunskap om de ämnen som nämns ovan. Du kan antingen söka efter en säkerhetskonsult med rätt kompetens själv eller skriva en uppdrag på .

Om du föredrar vägledning från någon i vårt säljteam hjälper vi dig gärna med det.

Behöver du hjälp?

Vi kan assistera dig med att hitta den bästa konsulten för dig. Kontakta oss så löser vi det tillsammans.